Ciberdelincuentes se aprovechan de un reto en TikTok para difundir un programa malicioso

La campaña de 'malware' se aprovecha del morbo de los usuarios, a quienes busca engañar para que instalen un 'software' malicioso

Los ciberdelincuentes aprovechan el tirón del reto invisible y lo usan como cebo para difundir un software malicioso

Ciberseguridad, el primer muro para frenar los delitos en internet

Un nuevo reto en TikTok se ha en el instrumento usado por cibercriminales para distribuir una campaña de 'malware' animando a los usuarios de esta popular red social a instalar el programa y infectar sus dispositivos.

Uno de los desafío virales más recientes de la plataforma TikTok es el llamado 'Reto invisible', en el que los usuarios se graban desnudos mientras bailan y aplican un filtro que hace desaparecer su cuerpo, que se muestra como un borrón blanco.

MÁS

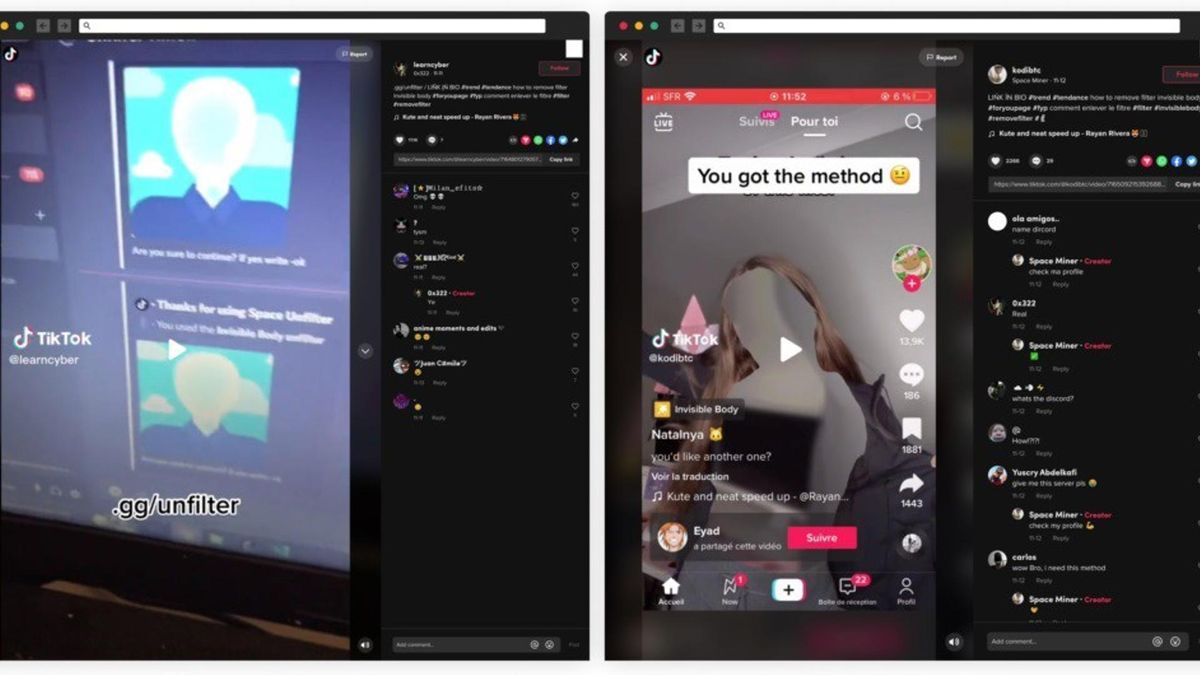

La campaña de 'malware' apunta directamente al morbo y la curiosidad de los usuarios, para tratar de engañarlos y hacer que instalen un 'software' malicioso con la promesa de que retirará el filtro 'Cuerpo invisible', para poder ver en pelotas a los protagonistas de los vídeos .

Este software lo promocionan dos usuarios de TikTok, quienes ofrecen un enlace directo a un servidor de Discord desde donde poder descargarlo, como informan desde la empresa de ciberseguridad Checkmarx, en su blog oficial.

El servidor acoge distintos vídeos que supuestamente muestran los resultados del 'software' y envía un mensaje privado automático que dirige a GitHub, donde está alojado el 'software'. Aunque la página del repositorio cuenta con valoraciones y clasificaciones positivas, los archivos de descarga incluyen un paquete escrito en Python malicioso.

Desde Checkmarx apuntan que los equipos de Python han retirado en varias ocasiones los paquetes maliciosos, pero el creador sigue creando nuevos bajo distintas identidades. También señalan que es "preocupante" la cantidad de personas que han intentado unirse al servidor de Discord e instalar el 'software', más de 30.000 a fecha de 28 de noviembre.

"Estos ataques demuestran nuevamente que los ciberatacantes han comenzado a centrar su atención en el ecosistema de paquetes de código abierto. Creemos que esta tendencia solo se acelerará en 2023", concluyen.